Un autre problème de sécurité majeur trouvé dans le service de réunions Zoom

2 minute. lis

Mis à jour le

Lisez notre page de divulgation pour savoir comment vous pouvez aider MSPoweruser à soutenir l'équipe éditoriale En savoir plus.

La pandémie de coronavirus a vu une augmentation de l'utilisation de Zoom, mais l'entreprise a du mal à maintenir la confidentialité des utilisateurs. Cependant, l'entreprise a dû faire face à de nombreuses contrecoup pour ne pas prendre au sérieux la confidentialité des clients, ce qui a forcé l'entreprise à geler les versions des fonctionnalités pendant 90 jours pour corriger la liste interminable de vulnérabilités. Début avril, nous avons signalé comment les identifiants des utilisateurs étaient vendus par des pirates sur le dark web. Fin avril, la société a publié une nouvelle mise à jour pour résoudre les problèmes de sécurité.

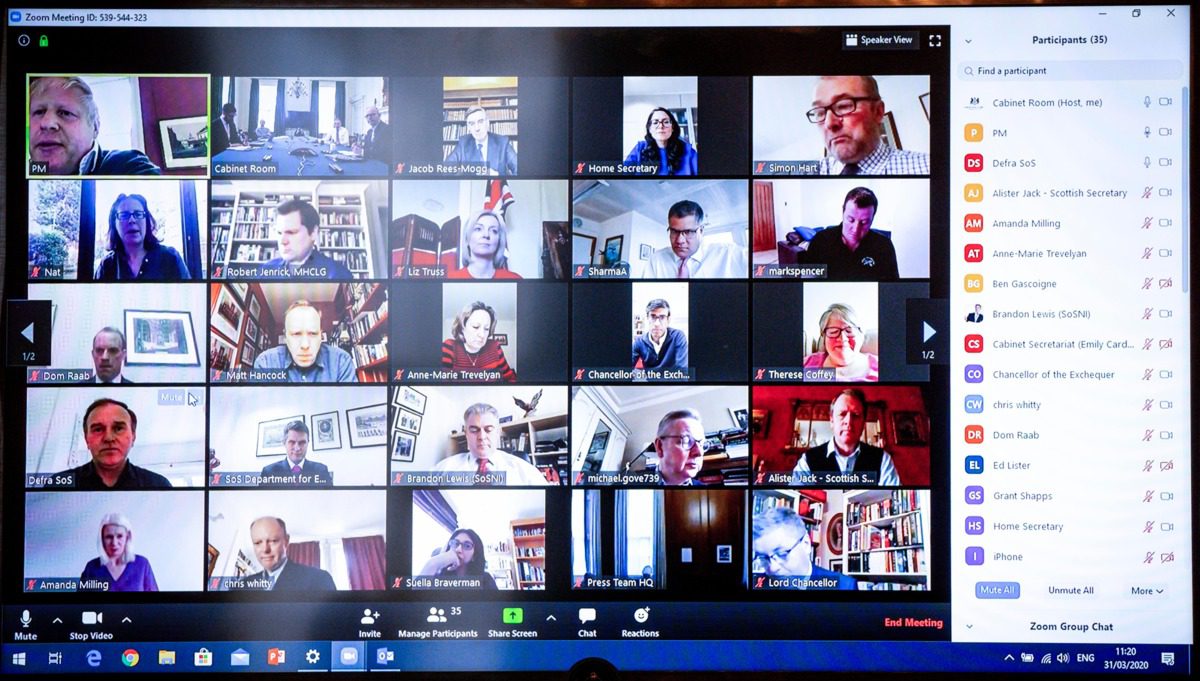

Aujourd'hui, Tom Anthony, chercheur en sécurité, a publié une vulnérabilité de sécurité cruciale dans Zoom. Avec cet exploit, n'importe qui peut rejoindre une réunion Zoom protégée par mot de passe. Les réunions Zoom sont protégées par un mot de passe numérique à 6 chiffres par défaut. Donc, il y a une possibilité de 1 million de mots de passe différents. Tom a découvert que le client Web Zoom permettait à quiconque de vérifier si un mot de passe est correct pour une réunion sans aucune limite sur le nombre de tentatives. Ainsi, un attaquant peut écrire un petit code Python pour essayer tous les 1 million de mots de passe et trouver le mot de passe correct en quelques minutes.

Après que Tom ait signalé ce problème à Zoom, le client Web Zoom s'est déconnecté. Zoom a atténué le problème en exigeant à la fois qu'un utilisateur se connecte pour rejoindre des réunions dans le client Web et en mettant également à jour les mots de passe de réunion par défaut pour qu'ils soient non numériques et plus longs. Même si le problème est maintenant résolu, il soulève la question troublante suivante.

Si les attaquants utilisaient déjà cette vulnérabilité pour écouter les appels d'autres personnes (par exemple, les réunions du gouvernement).

Mettre à jour: Le porte-parole de Zoom a fait la déclaration suivante concernant le problème de sécurité.

"Après avoir pris connaissance de ce problème le 1er avril, nous avons immédiatement supprimé le client Web Zoom pour assurer la sécurité de nos utilisateurs pendant que nous mettions en œuvre des mesures d'atténuation. Depuis, nous avons amélioré la limitation du débit, résolu les problèmes de jeton CSRF et relancé le client Web le 9 avril. Avec ces correctifs, le problème a été entièrement résolu et aucune action de l'utilisateur n'a été requise. Nous ne sommes au courant d'aucun cas d'utilisation de cet exploit dans la nature. Nous remercions Tom Anthony d'avoir porté ce problème à notre attention. Si vous pensez avoir trouvé un problème de sécurité avec les produits Zoom, veuillez envoyer un rapport détaillé à [email protected]. »

Source: Tom Antoine

Forum des utilisateurs

Messages 0