مایکروسافت آسیب پذیری عظیم MSHTML Remote Code Execution را اصلاح می کند

1 دقیقه خواندن

منتشر شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

در چند هفته گذشته، شرکتها برای مقابله با یک آسیبپذیری به راحتی در موتور رندر مرورگر MSHTML Internet Explorer که توسط هکرها در کمپینهای فیشینگ برای هک کردن شبکههای شرکتها استفاده میشد، مبارزه کردند.

شرح داده شده در CVE-2021-40444، مایکروسافت یادداشت ها:

یک مهاجم می تواند یک کنترل مخرب ActiveX ایجاد کند تا در سند مایکروسافت آفیس که موتور رندر مرورگر را میزبانی می کند مورد استفاده قرار گیرد. سپس مهاجم باید کاربر را متقاعد کند تا سند مخرب را باز کند. کاربرانی که حساب آنها پیکربندی شده است تا از حقوق کاربری کمتری در سیستم برخوردار باشند ، کمتر از کاربرانی که با حقوق کاربری اداری کار می کنند ، کمتر تحت تأثیر قرار می گیرند.

شدت هک 8.8/10 بود و هکرها توانستند اقدامات کاهشی پیشنهادی مایکروسافت را دور بزنند.

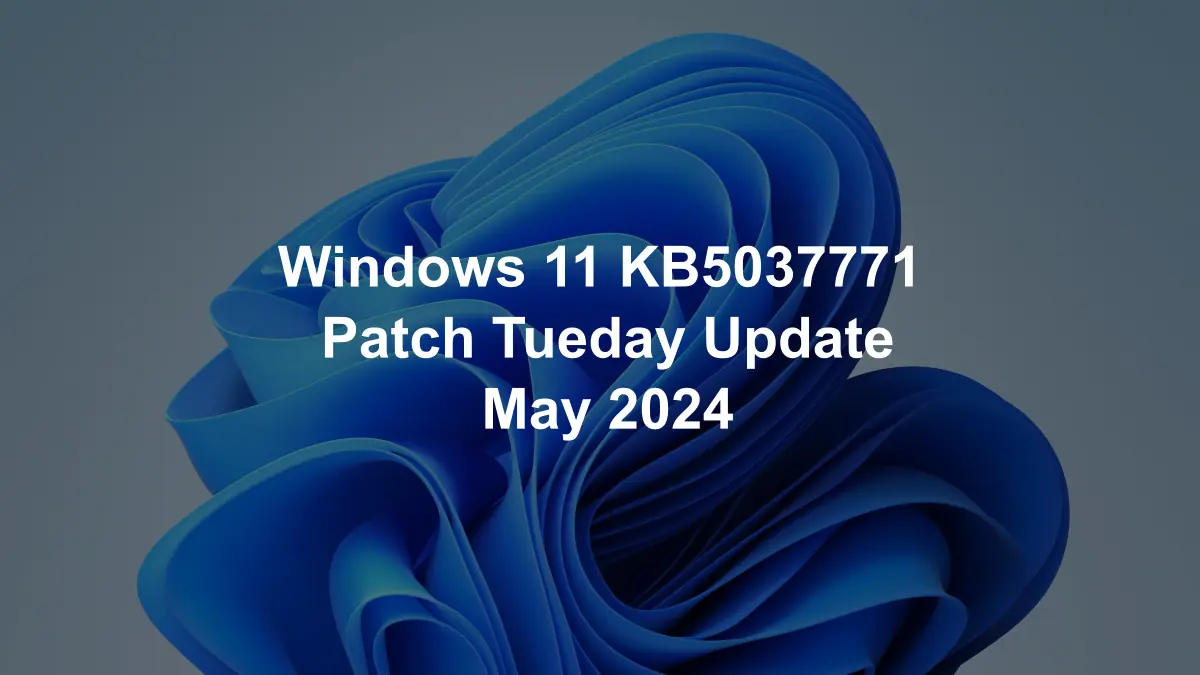

امروز مایکروسافت اعلام کرد که به عنوان بخشی از Patch Tuesday یک اصلاحیه برای این اکسپلویت منتشر کرده است که می گوید:

14 سپتامبر 2021: مایکروسافت بهروزرسانیهای امنیتی را برای رفع این آسیبپذیری منتشر کرده است. لطفاً جدول به روز رسانی های امنیتی را برای به روز رسانی قابل اجرا برای سیستم خود مشاهده کنید. توصیه می کنیم فورا این به روز رسانی ها را نصب کنید.

این تعمیر از طریق مجموعه امنیتی ماهانه برای Windows 7، Windows Server 2008 R2 و Windows Server 2008 ارائه میشود. کاربران ویندوز 10 میتوانند بهروزرسانیها را در تنظیمات بررسی کنند.

از طريق کامپیوتر BleepingComment