اکسل به عنوان طعمه تازه برای فیشرها استفاده می شود - در اینجا نحوه استفاده از آن آمده است.

2 دقیقه خواندن

به روز شده در

صفحه افشای ما را بخوانید تا بدانید چگونه می توانید به MSPoweruser کمک کنید تا تیم تحریریه را حفظ کند ادامه مطلب

شرکت Evil راه جدیدی برای فیش کردن قربانیان خود پیدا کرده است - با استفاده از اسناد مایکروسافت اکسل.

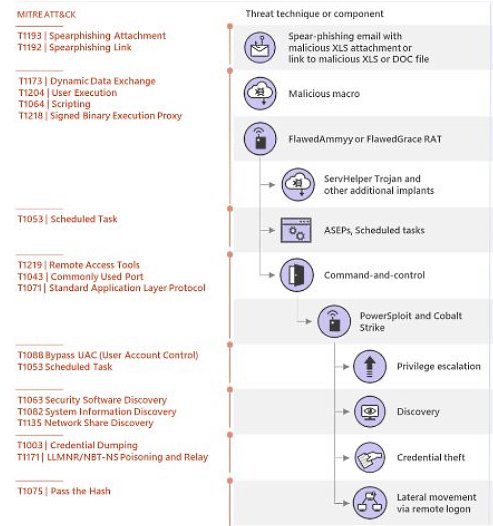

گروه جرایم سایبری که با نامهای TA505 و SectorJo4 نیز شناخته میشوند، مجرمانی با انگیزه مالی هستند. آنها به دلیل هدف قرار دادن شرکتهای خردهفروشی و مؤسسات مالی با کمپینهای هرزنامه مخرب بزرگ، با استفاده از باتنت Necurs مشهور هستند. اما اکنون، آنها یک تکنیک جدید را اتخاذ کرده اند.

در آخرین کلاهبرداری خود، آنها پیوستهایی را ارسال میکنند که دارای تغییر مسیرهای HTML با اسناد مخرب اکسل هستند. از طریق پیوندها، آنها تروجان های دسترسی از راه دور را توزیع می کنند (موش صحرایی)، به همان خوبی دانلود کننده های بدافزار که تروجان های بانکداری Dridex و Trick را ارائه کرد. این همچنین شامل باج افزارهای Locky، BitPaymer، Philadelphia، GlobeImposter، Jaff است.

کمپین جدید از تغییر مسیرهای HTML متصل به ایمیل ها استفاده می کند. پس از باز شدن، HTML به دانلود Dudear منتهی می شود، یک فایل مخرب اکسل مملو از ماکرو که بار را رها می کند.

در مقابل، کمپینهای ایمیل قبلی Dudear این بدافزار را به عنوان یک پیوست حمل میکردند یا از URLهای مخرب استفاده میکردند. -محققان اطلاعات امنیتی مایکروسافت.

Dudear (با نام مستعار TA505/SectorJ04/Evil Corp)، که در برخی از بزرگترین کمپینهای بدافزار امروزی مورد استفاده قرار میگیرد، پس از یک وقفه کوتاه، این ماه دوباره به فعالیت خود ادامه میدهد. در حالی که شاهد تغییراتی در تاکتیکها بودیم، Dudear احیا شده همچنان تلاش میکند تا تروجان سرقت اطلاعات GraceWire را به کار گیرد.

- اطلاعات تهدید مایکروسافت (@MsftSecIntel) ژانویه 30، 2020

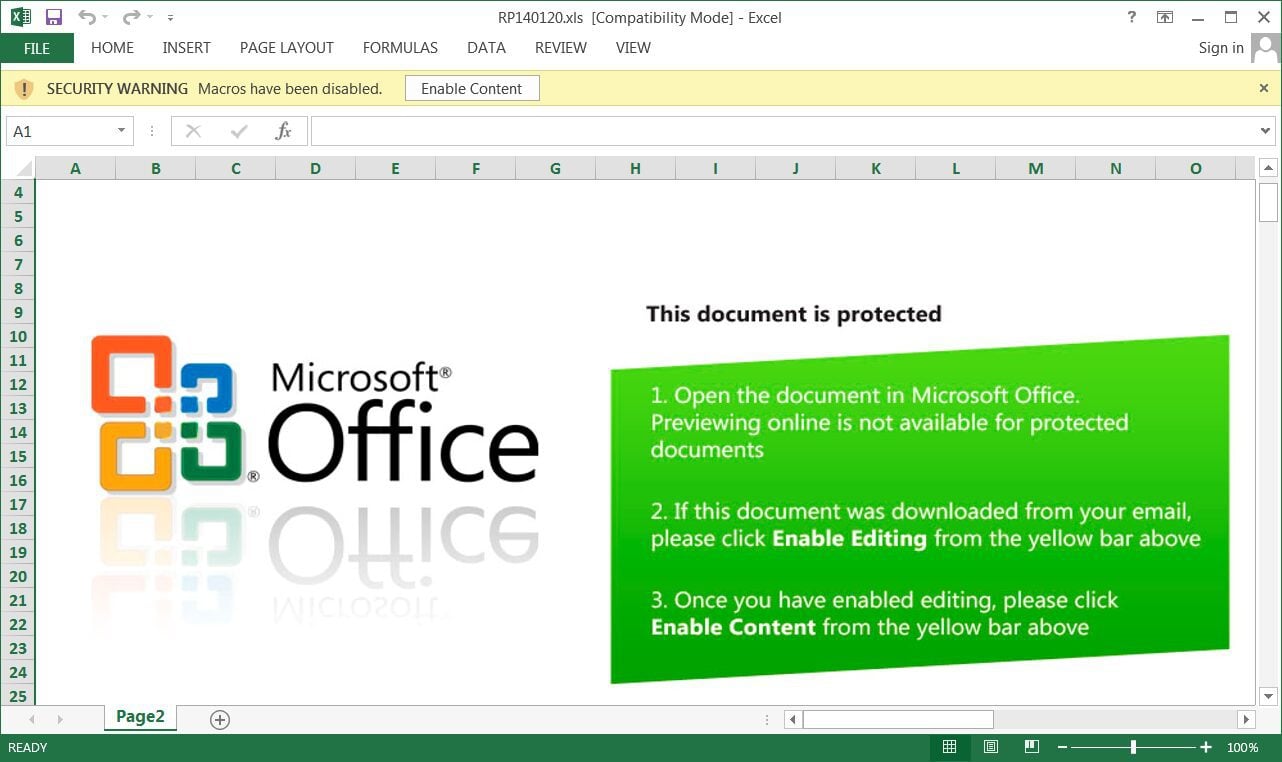

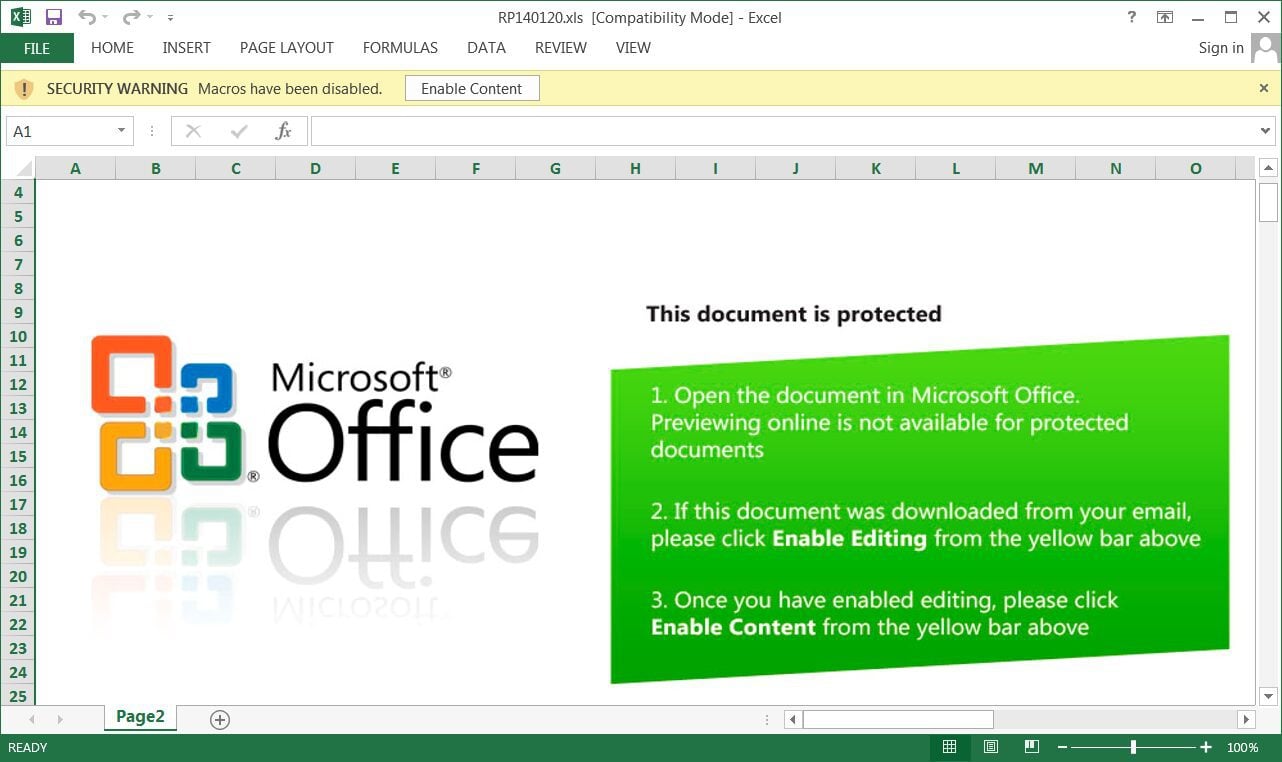

با باز کردن پیوست HTML، قربانی به طور خودکار فایل اکسل را دانلود می کند. هنگامی که آن را باز می کنند، این چیزی است که با آنها روبرو می شوند:

هنگامی که هدف همانطور که در سند به او دستور داده شده روی "فعال کردن ویرایش" کلیک می کند، بدافزار را روی سیستم خود آزاد می کند.

پس از این مرحله، دستگاه آنها همچنین به یک سرویس ردیابی IP آلوده می شود که "آدرس های IP ماشین هایی را که فایل مخرب Excel را دانلود می کنند ردیابی می کند."

گزارش تحلیل تهدید (مایکروسافت)

علاوه بر این، این بدافزار شامل GraceWire است که یک تروجان سرقت اطلاعات است که اطلاعات حساس را جمعآوری کرده و از طریق یک سرور فرمان و کنترل به مجرمان باز میگرداند.

مشاهده فهرست کامل شاخصهای سازش (IOC)، از جمله هشهای SHA-256 نمونههای بدافزار مورد استفاده در کمپین، اینجا کلیک نمایید و اینجا کلیک نمایید.

منبع: بلیپینگ کامپیوتر