¡Dios mío! Microsoft dejó un gran agujero de RCE en su configuración predeterminada de Linux en Azure

2 minuto. leer

Publicado el

Lea nuestra página de divulgación para descubrir cómo puede ayudar a MSPoweruser a sostener el equipo editorial. Leer más

Microsoft dice que les encanta Linux, pero parece que ese amor no se extendió a garantizar que no les dieran un acceso raíz súper fácil a los piratas informáticos para las instalaciones de Azure del sistema operativo.

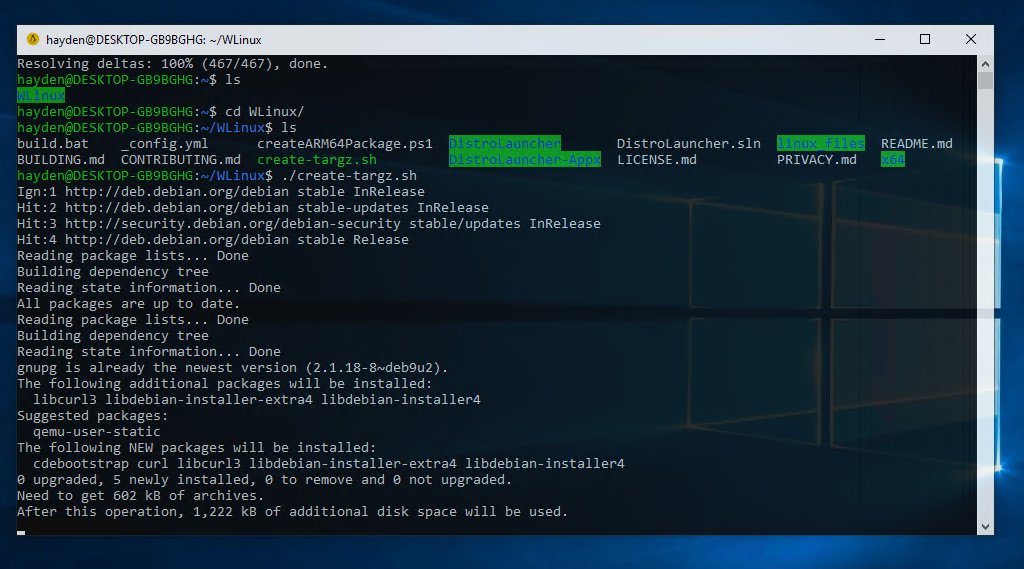

Equipo de investigación de la empresa de seguridad Wiz descubrió recientemente una serie de vulnerabilidades alarmantes en el agente de software poco conocido llamado Infraestructura de administración abierta (OMI) que está integrado en muchos servicios populares de Azure.

Cuando los clientes configuran una máquina virtual Linux en su nube, incluso en Azure, el agente OMI se implementa automáticamente sin su conocimiento cuando habilitan ciertos servicios de Azure. A menos que se aplique un parche, los atacantes pueden explotar fácilmente cuatro vulnerabilidades para escalar a privilegios de root y ejecutar código malicioso de forma remota (por ejemplo, cifrar archivos para pedir rescate).

Todo lo que los piratas informáticos tienen que hacer para obtener acceso a la raíz en una máquina remota se envía un solo paquete con el encabezado de autenticación eliminado.

Si OMI expone externamente los puertos 5986, 5985 o 1270, el sistema es vulnerable.

"Gracias a la combinación de un error de codificación de declaración condicional simple y una estructura de autenticación no inicializada, cualquier solicitud sin un encabezado de Autorización tiene sus privilegios predeterminados en uid = 0, gid = 0, que es root".

Wiz denominó la vulnerabilidad OMIGOD y cree que hasta el 65 % de las instalaciones de Linux en Azure eran vulnerables.

Microsoft lanzó una versión OMI parcheada (1.6.8.1). Además, Microsoft aconsejó a los clientes que actualicen manualmente OMI, consulte los pasos sugeridos por Microsoft haga clic aquí

Wiz sugiere que si tiene OMI escuchando en los puertos 5985, 5986, 1270, limite el acceso a la red a esos puertos inmediatamente para protegerse de la vulnerabilidad RCE (CVE-2021-38647).

vía ZDNet