GitHub escaneará códigos en busca de información confidencial antes de cargarlos para detectar posibles fugas

2 minuto. leer

Publicado el

Lea nuestra página de divulgación para descubrir cómo puede ayudar a MSPoweruser a sostener el equipo editorial. Leer más

Notas clave

- GitHub escanea automáticamente el código público en busca de filtraciones secretas (claves API, tokens).

- Se bloqueará el envío a repositorios públicos que contengan secretos, con opciones para corregirlo o evitarlo.

- Tiene como objetivo reducir las fugas accidentales y mejorar la postura de seguridad de los desarrolladores.

- Opción predeterminada, con omisión y protección avanzada para repositorios privados disponibles.

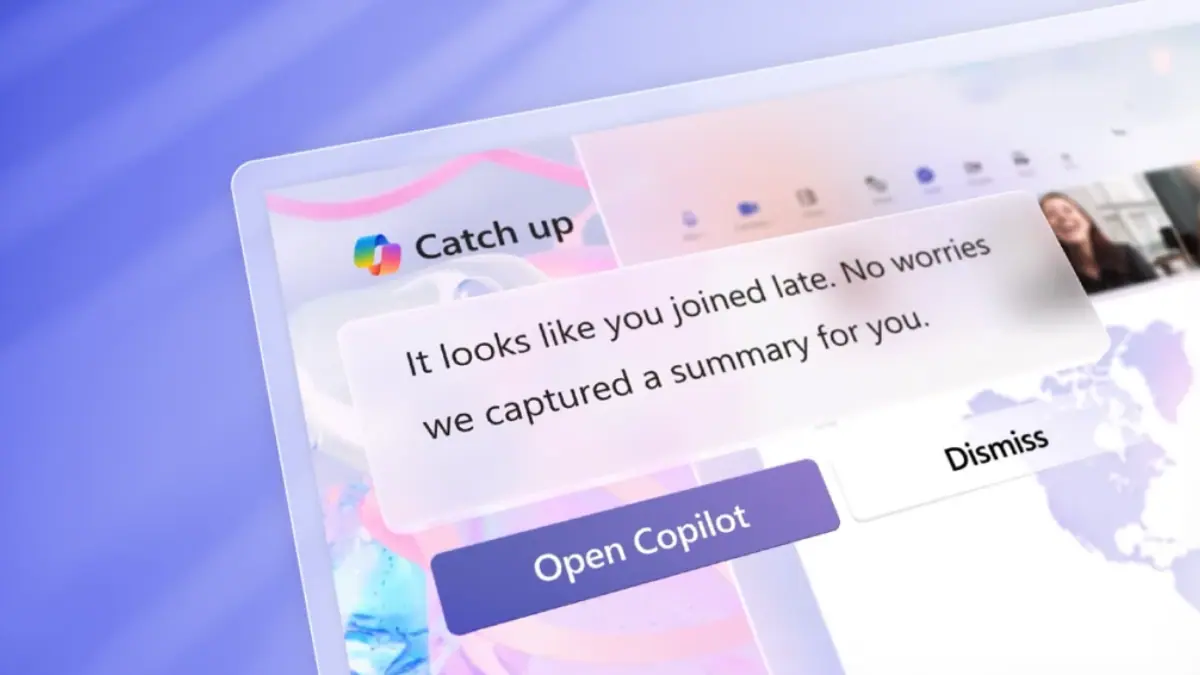

GitHub, que lanzó recientemente el $20/mes Copilot Enterprise, ha anunciado una nueva característica de seguridad para los repositorios públicos. Con efecto inmediato, GitHub comenzará a escanear automáticamente el código en busca de información confidencial, como claves API y tokens, antes de cargarlo. Si se detecta una posible fuga, se bloqueará el empuje.

Este cambio surge en respuesta a una tendencia preocupante de filtraciones secretas accidentales en repositorios públicos. GitHub informa que identificó más de 1 millón de filtraciones de este tipo solo en las primeras ocho semanas de 2024.

La exposición accidental de información sensible puede tener graves consecuencias. Esta nueva característica tiene como objetivo mitigar este riesgo y mejorar la seguridad general dentro de la comunidad de desarrolladores.

¿Cómo funciona la función?

Los repositorios de código públicos en GitHub ahora se someterán a un escaneo automático en busca de “secretos” predefinidos durante el proceso de empuje. Si se identifica una posible fuga, se notificará al desarrollador y se le ofrecerán dos opciones: eliminar el secreto o evitar el bloqueo (aunque esta opción no se recomienda). El lanzamiento de esta función puede tardar hasta una semana en llegar a todos los usuarios, quienes también pueden optar por habilitarla anticipadamente dentro de su configuración de seguridad.

Tiene varios beneficios para los desarrolladores. Ayuda a reducir el riesgo de filtraciones al escanear automáticamente en busca de secretos, lo que puede evitar la exposición accidental de información confidencial. Además, esta característica puede contribuir a un entorno de desarrollo más seguro para los desarrolladores individuales y la comunidad de código abierto, mejorando así la postura general de seguridad.

Si bien la protección contra empuje ahora es habilitado por defecto, los desarrolladores pueden evitar el bloqueo caso por caso. No se recomienda desactivar la función por completo.

Para las organizaciones que administran repositorios privados, la suscripción al plan GitHub Advanced Security ofrece características de seguridad adicionales más allá del escaneo secreto, como escaneo de códigos y sugerencias de códigos impulsadas por IA.

Más esta página.