Προσοχή σε αυτό το νέο Tycoon ransomware που στοχεύει υπολογιστές με Windows

2 λεπτό. ανάγνωση

Δημοσιεύθηκε στις

Διαβάστε τη σελίδα αποκάλυψης για να μάθετε πώς μπορείτε να βοηθήσετε το MSPoweruser να διατηρήσει τη συντακτική ομάδα Διάβασε περισσότερα

Το FBI Internet Crime Complaint Center (IC3) δημοσίευσε πέρυσι την «Internet Crime Report». Η έκθεση αποκάλυψε ότι το έγκλημα στον κυβερνοχώρο είχε κοστίσει τεράστια 3.5 δισεκατομμύρια δολάρια (2.7 δισεκατομμύρια £) το 2019. Οι επιτιθέμενοι χρησιμοποιούν ransomware για να αποσπάσουν χρήματα από επιχειρήσεις και μεμονωμένους χρήστες. Η ερευνητική μονάδα ασφαλείας του BlackBerry ανακάλυψε πρόσφατα ένα νέο ransomware που επηρέασε ένα ευρωπαϊκό εκπαιδευτικό ίδρυμα. Σε αντίθεση με τα περισσότερα από τα ransomware που έχουν ανακαλυφθεί μέχρι σήμερα, αυτή η νέα ενότητα ransomware έχει μεταγλωττιστεί σε μορφή αρχείου εικόνας Java (JIMAGE). Το JIMAGE είναι μια μορφή αρχείου που αποθηκεύει προσαρμοσμένες εικόνες JRE που έχει σχεδιαστεί για χρήση από την Εικονική Μηχανή Java (JVM) κατά το χρόνο εκτέλεσης.

Δείτε πώς έγινε η επίθεση:

- Για να επιτύχουν επιμονή στο μηχάνημα του θύματος, οι εισβολείς είχαν χρησιμοποιήσει μια τεχνική που ονομάζεται Έγχυση Επιλογών Εκτέλεσης Αρχείων Εικόνας (IFEO). Οι ρυθμίσεις IFEO αποθηκεύονται στο μητρώο των Windows. Αυτές οι ρυθμίσεις δίνουν στους προγραμματιστές την επιλογή να διορθώσουν το λογισμικό τους μέσω της επισύναψης μιας εφαρμογής εντοπισμού σφαλμάτων κατά την εκτέλεση μιας εφαρμογής στόχου.

- Στη συνέχεια, εκτελέστηκε μια κερκόπορτα μαζί με τη δυνατότητα πληκτρολογίου οθόνης των Microsoft Windows (OSK) του λειτουργικού συστήματος.

- Οι εισβολείς απενεργοποίησαν τη λύση κατά του κακόβουλου λογισμικού του οργανισμού με τη χρήση του βοηθητικού προγράμματος ProcessHacker και άλλαξαν τους κωδικούς πρόσβασης για διακομιστές Active Directory. Αυτό αφήνει το θύμα ανίκανο να έχει πρόσβαση στα συστήματά του.

- Τα περισσότερα από τα αρχεία εισβολέα είχαν σημείωση χρόνου, συμπεριλαμβανομένων των βιβλιοθηκών Java και του σεναρίου εκτέλεσης, και είχαν χρονικές σημάνσεις ημερομηνίας αρχείου της 11ης Απριλίου 2020, 15:16:22

- Τέλος, οι εισβολείς εκτέλεσαν τη λειτουργική μονάδα Java ransomware, κρυπτογραφώντας όλους τους διακομιστές αρχείων, συμπεριλαμβανομένων των συστημάτων δημιουργίας αντιγράφων ασφαλείας που ήταν συνδεδεμένα στο δίκτυο.

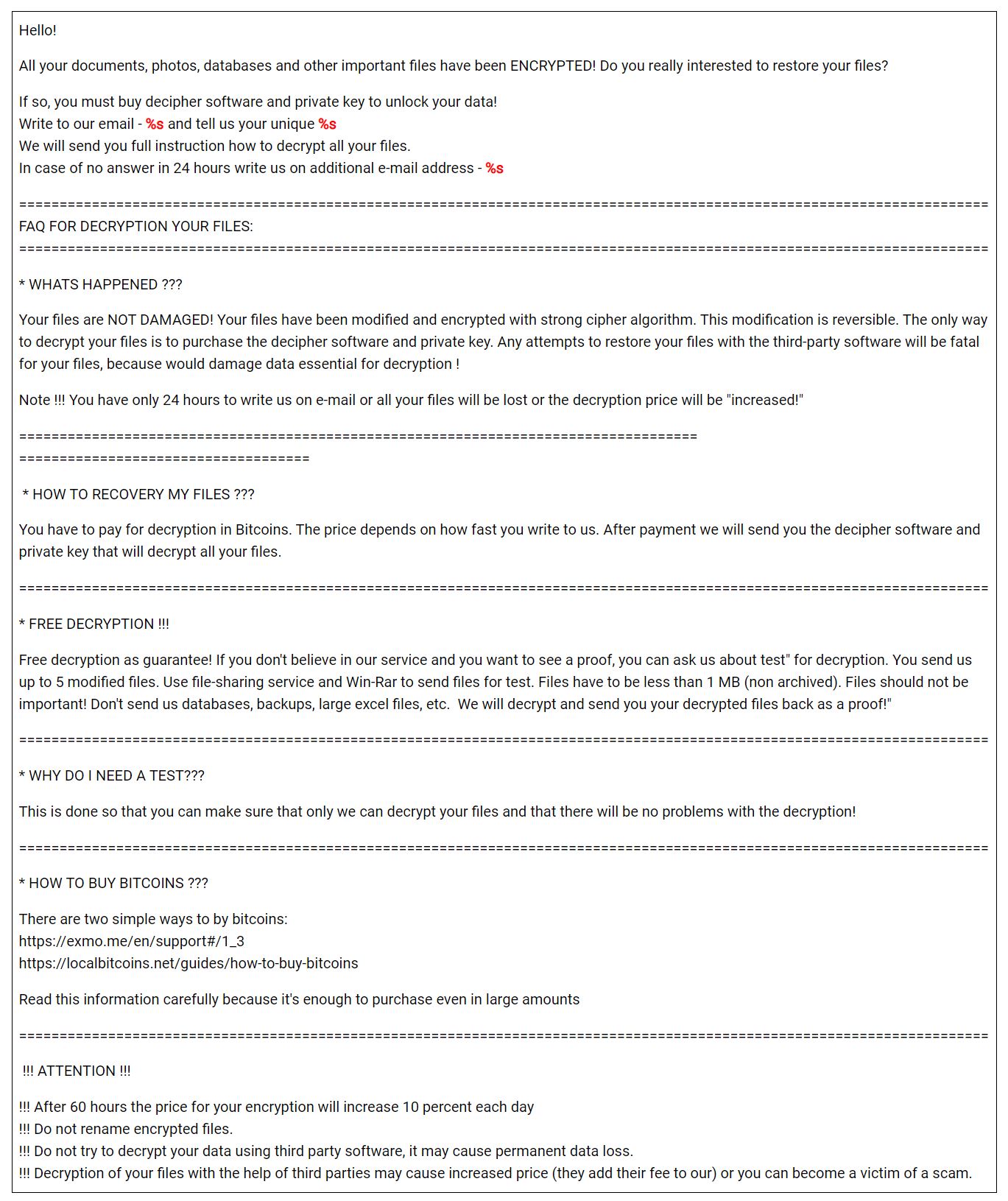

Μετά την εξαγωγή του αρχείου zip που σχετίζεται με το ransomware, υπάρχουν τρεις ενότητες με το όνομα "μεγιστάνας". Έτσι, η ομάδα Blackberry ονόμασε αυτό το ransomware ως μεγιστάνα. Δείτε το σημείωμα λύτρων του μεγιστάνα παρακάτω.

Μπορείτε να βρείτε περισσότερες λεπτομέρειες σχετικά με αυτό το ransomware από τον παρακάτω σύνδεσμο.

πηγή: βατόμουρο