Η Google θα κατονομάζει και θα ντροπιάζει τους OEM Android με ανασφαλές λογισμικό

1 λεπτό. ανάγνωση

Δημοσιεύθηκε στις

Διαβάστε τη σελίδα αποκάλυψης για να μάθετε πώς μπορείτε να βοηθήσετε το MSPoweruser να διατηρήσει τη συντακτική ομάδα Διάβασε περισσότερα

Οι ερευνητές ασφαλείας της Google επεκτείνουν το εύρος της δουλειάς τους και τώρα θα διερευνήσουν σφάλματα στο λογισμικό που αποστέλλεται σε συσκευές Android OEM όπως η Huawei, η ZTE και η Samsung.

Το νέο πρόγραμμα ονομάζεται Android Partner Vulnerability Initiative (APVI) και θα ζητήσει από την ομάδα Android Security & Privacy της Google να ερευνήσει και να αποκαλύψει ελαττώματα στο λογισμικό OEM.

«Το APVI καλύπτει ζητήματα που ανακάλυψε η Google και τα οποία θα μπορούσαν ενδεχομένως να επηρεάσουν τη στάση ασφαλείας μιας συσκευής Android ή του χρήστη της και είναι ευθυγραμμισμένη με το ISO/IEC 29147:2018 Τεχνολογία πληροφοριών — Τεχνικές ασφάλειας — Προτάσεις αποκάλυψης ευπάθειας», δήλωσε η Google.

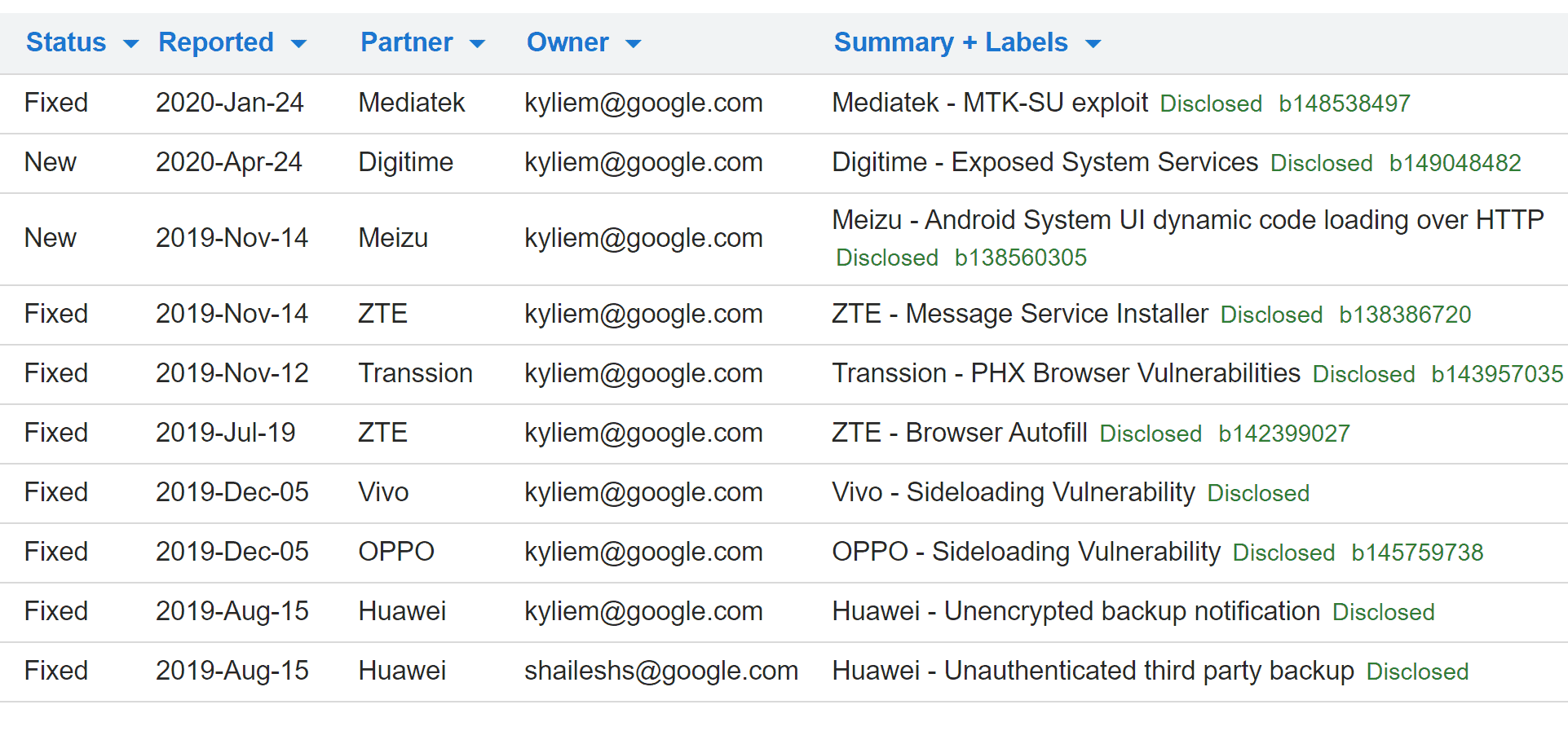

Η ομάδα έχει ήδη αποκάλυψε και ανέφερε μια σειρά από τρωτά σημεία στους OEM, δεν έχουν διορθωθεί όλα.

Το πρόγραμμα προστίθεται σε άλλα, όπως το Πρόγραμμα Ανταμοιβών Ασφαλείας Android (ASR) και το Πρόγραμμα Ανταμοιβών Ασφαλείας Google Play, το οποίο συμβάλλει στα Δελτία ασφαλείας Android (ASB), τα οποία τελικά καταλήγουν στο μηνιαίο επίπεδο ενημέρωσης κώδικα ασφαλείας Android (SPL).

Μπορείτε να παρακολουθείτε τις πιο πρόσφατες αποκαλυπτόμενες ευπάθειες στο πρόγραμμα παρακολούθησης σφαλμάτων Chromium εδώ.

μέσω XDA-Dev