OMIGOD! Microsoft hat eine große RCE-Lücke in seiner Standard-Linux-Konfiguration auf Azure hinterlassen

2 Minute. lesen

Veröffentlicht am

Lesen Sie unsere Offenlegungsseite, um herauszufinden, wie Sie MSPoweruser dabei helfen können, das Redaktionsteam zu unterstützen Lesen Sie weiter

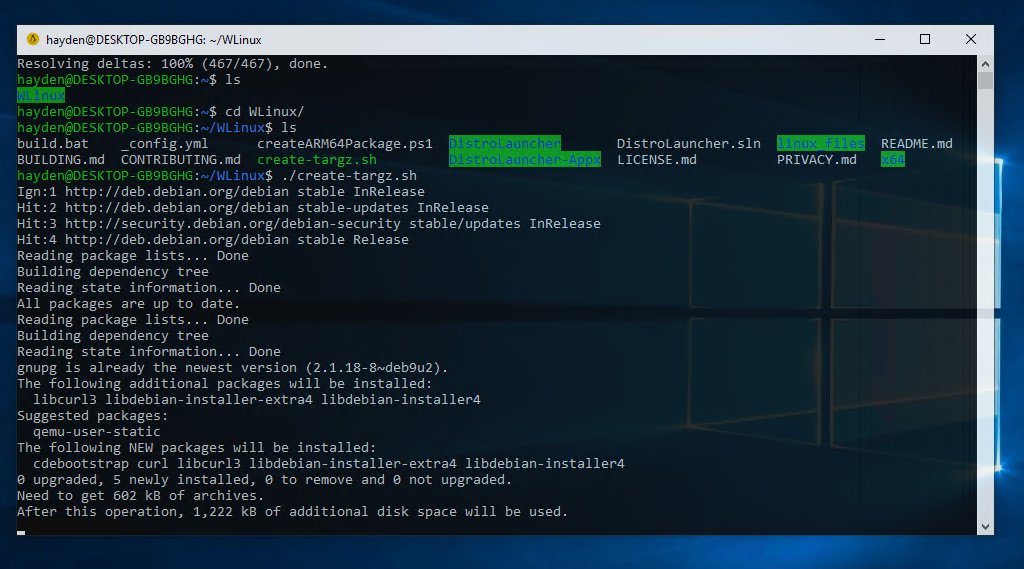

Microsoft sagt, dass sie Linux lieben, aber es scheint, dass sich die Liebe nicht darauf erstreckte, sicherzustellen, dass sie Hackern keinen supereinfachen Root-Zugriff für Azure-Installationen des Betriebssystems gewährten.

Das Forschungsteam des Sicherheitsunternehmens Wiz hat kürzlich eine Reihe alarmierender Schwachstellen in dem wenig bekannten Softwareagenten namens Open Management Infrastructure (OMI) entdeckt, der in viele beliebte Azure-Dienste eingebettet ist.

Wenn Kunden eine virtuelle Linux-Maschine in ihrer Cloud einrichten, einschließlich in Azure, wird der OMI-Agent automatisch ohne ihr Wissen bereitgestellt, wenn sie bestimmte Azure-Dienste aktivieren. Wenn kein Patch angewendet wird, können Angreifer vier Schwachstellen leicht ausnutzen, um zu Root-Rechten zu eskalieren und bösartigen Code aus der Ferne auszuführen (z. B. Dateien für Lösegeld zu verschlüsseln).

Alle Hacker, die tun müssen, um Root-Zugriff auf einen entfernten Rechner zu erlangen, erhalten ein einzelnes Paket mit entferntem Authentifizierungs-Header.

Wenn OMI die Ports 5986, 5985 oder 1270 extern offenlegt, ist das System angreifbar.

„Dank der Kombination aus einem einfachen Codierungsfehler einer bedingten Anweisung und einer nicht initialisierten Authentifizierungsstruktur hat jede Anfrage ohne einen Authorization-Header ihre Privilegien standardmäßig auf uid=0, gid=0, was root ist.“

Wiz nannte die Schwachstelle OMIGOD und glaubt, dass bis zu 65 % der Linux-Installationen auf Azure anfällig waren.

Microsoft hat eine gepatchte OMI-Version (1.6.8.1) veröffentlicht. Darüber hinaus riet Microsoft Kunden, OMI manuell zu aktualisieren, siehe die von Microsoft vorgeschlagenen Schritte .

Wiz schlägt vor, wenn OMI die Ports 5985, 5986, 1270 abhört, den Netzwerkzugriff sofort auf diese Ports zu beschränken, um sich vor der RCE-Schwachstelle (CVE-2021-38647) zu schützen.