Der neue PrintNightmare-Hack bedeutet, dass jeder Benutzer Administratorrechte auf seinem PC erlangen kann

2 Minute. lesen

Aktualisiert am

Lesen Sie unsere Offenlegungsseite, um herauszufinden, wie Sie MSPoweruser dabei helfen können, das Redaktionsteam zu unterstützen Lesen Sie weiter

Microsofts PrintNightmare weigert sich, zu enden, mit einer anderen Version des Hacks, was bedeutet, dass jeder Benutzer Administratorrechte auf seinem PC erlangen kann, selbst von einem eingeschränkten Konto.

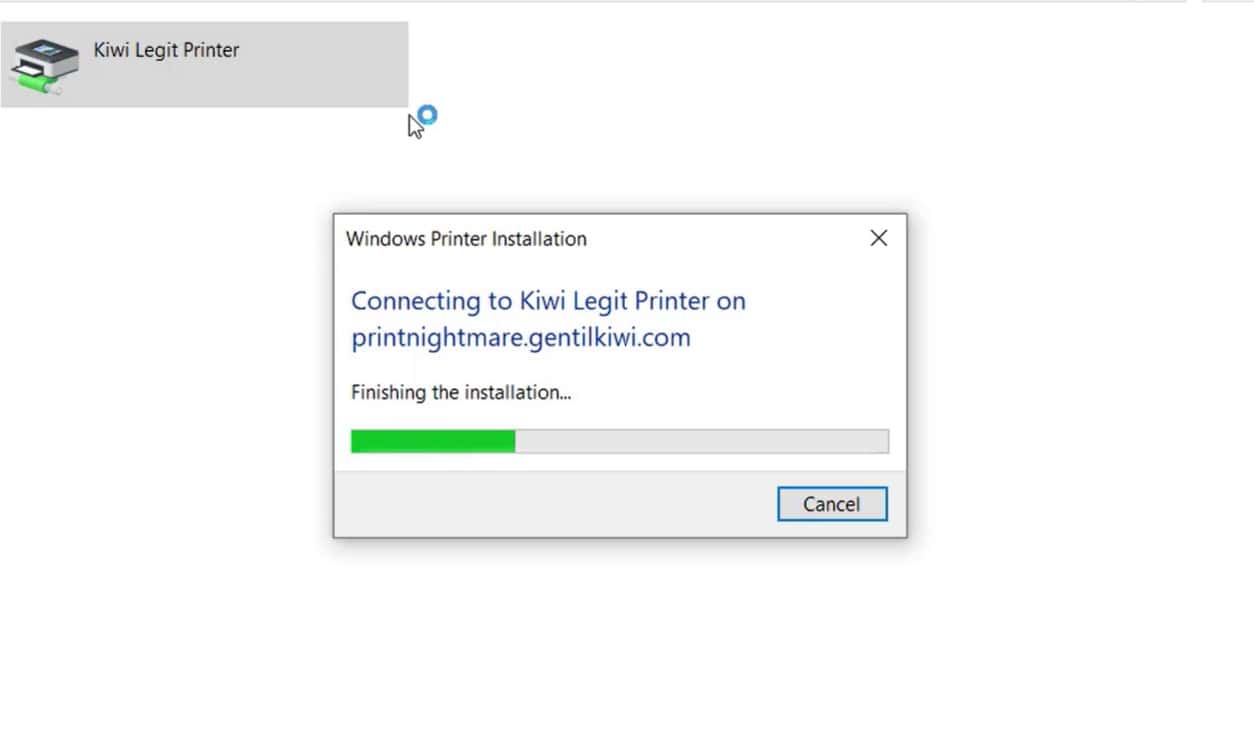

Der Hack wurde entwickelt von Benjamin Delpy und nutzt die Tatsache aus, dass Windows ziemlich gerne Treiber von Remote-Druckservern installiert und diese Treiber auf Systemberechtigungsebene ausführt, und dass sogar eingeschränkte Benutzer Remote-Drucker installieren können.

Willst du testen #druckalptraum (EP 4.x) Benutzer-zu-System als Dienst??

(nur POC, schreibt eine Protokolldatei in system32)verbunden mit \https://t.co/6Pk2UnOXaG mit

– Benutzer: .gentilguest

– Passwort: PasswortÖffnen Sie „Kiwi Legit Printer – x64“, dann „Kiwi Legit Printer – x64 (anderer)“ pic.twitter.com/zHX3aq9PpM

— ????? Benjamin Delpy (@gentilkiwi) 17. Juli 2021

Er hat einen entfernten Druckerserver unter eingerichtet \\printnightmare[.]gentilkiwi[.]com das einen gehackten Treiber herunterlädt, der eine Systemeingabeaufforderung öffnet, was bedeutet, dass Unternehmensbenutzer oder Hacker mit Zugriff auf ein eingeschränktes Konto jetzt leicht Privilegien erhöhen und die vollständige Kontrolle über ihren PC erlangen können.

BleepingComputer testete den Hack auf einem vollständig gepatchten PC mit Windows 10 21H1, und abgesehen davon, dass der bösartige Treiber von Windows Defender erkannt wurde, funktionierte der Exploit reibungslos wie beabsichtigt.

Bis Microsoft die Problemminderung behebt, ist es ziemlich schwierig, sie reicht von der Deaktivierung des Druckspoolers und im Grunde allen Druckens bis hin zum Erstellen einer benutzerdefinierten Liste von Remotedruckern, die Benutzer installieren dürfen.

Lesen Sie mehr über den Hack und mögliche Gegenmaßnahmen unter BleepingComputer hier.