Microsoft rät Unternehmen dringend, wurmgefährdete kritische Windows Server RCE zu patchen

1 Minute. lesen

Veröffentlicht am

Lesen Sie unsere Offenlegungsseite, um herauszufinden, wie Sie MSPoweruser dabei helfen können, das Redaktionsteam zu unterstützen Lesen Sie weiter

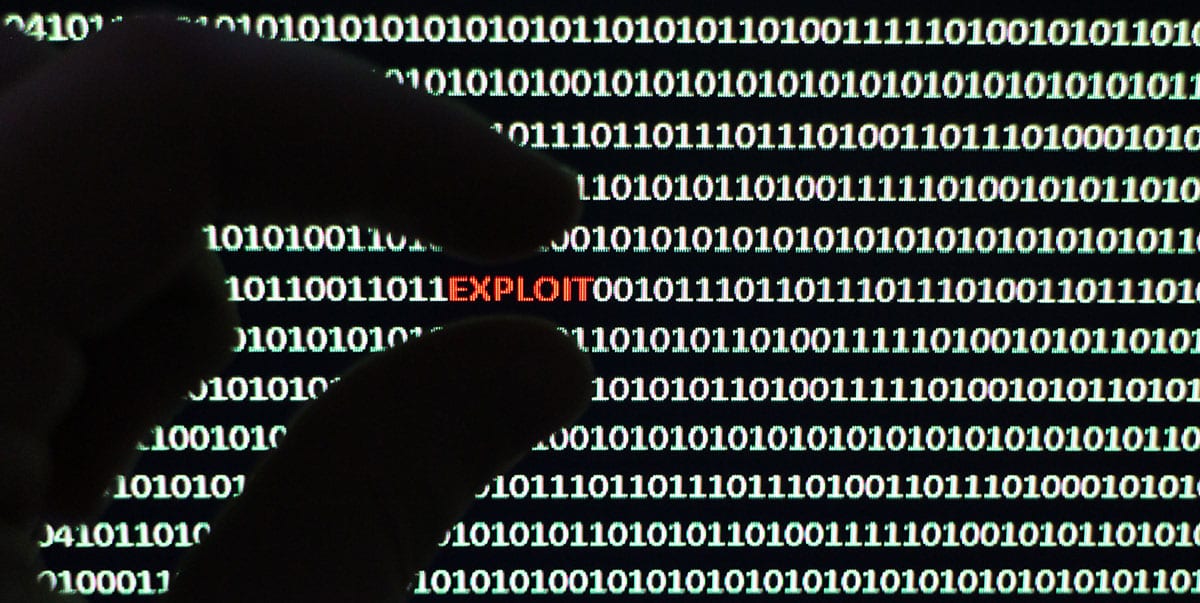

Microsoft hat stillschweigend einen Patch für einen ernsthaften, leicht ausnutzbaren Remote-Code-Exploit für Windows-Desktop und -Server veröffentlicht, einschließlich der neuesten Versionen von Windows 11 und Windows Server 2022.

Der Exploit befindet sich im HTTP-Protokollstapel (HTTP.sys) und kann ausgenutzt werden, indem einfach ein speziell gestaltetes Paket an einen Zielserver gesendet wird, der den HTTP-Protokollstapel (http.sys) verwendet, um Pakete zu verarbeiten. Angreifer müssen nicht einmal authentifiziert werden.

Glücklicherweise wurde noch kein Proof-of-Concept-Code für CVE-2022-21907 veröffentlicht, und es gibt keinen bekannten Exploit in freier Wildbahn.

Es gibt auch eine Minderung.

In Windows Server 2019 und Windows 10 Version 1809 ist das HTTP-Trailer-Support-Feature, das die Schwachstelle enthält, standardmäßig nicht aktiv. Der folgende Registrierungsschlüssel muss konfiguriert werden, um die anfällige Bedingung einzuführen:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters\

"EnableTrailerSupport"=dword:00000001

Diese Risikominderung gilt nicht für die anderen betroffenen Versionen.

Dennoch schlägt Microsoft den IT-Mitarbeitern vor, das Patchen betroffener Server zu priorisieren.

Lesen Sie mehr über das Problem bei Microsoft hier.