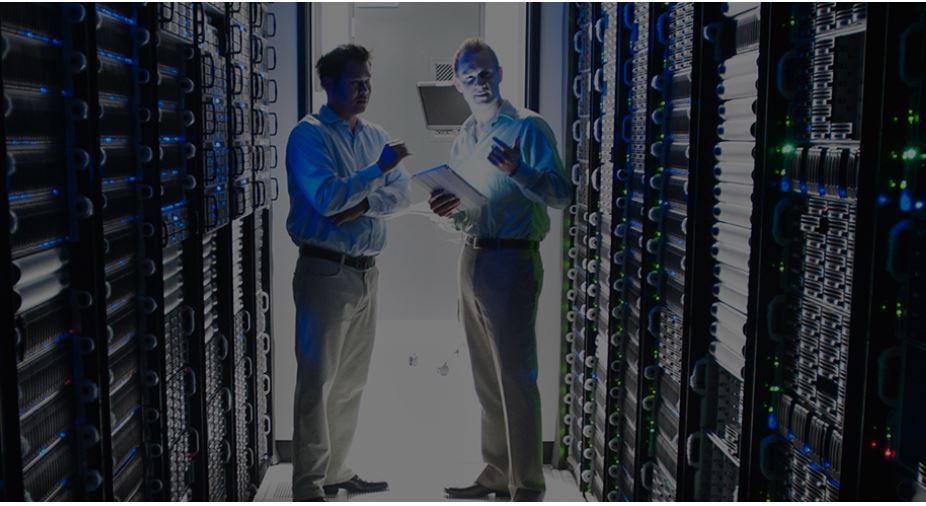

Homeland Security varuje před hlavní zranitelností systému Windows Server, která „vyžaduje okamžitou pozornost“

2 min. číst

Publikované dne

Přečtěte si naši informační stránku a zjistěte, jak můžete pomoci MSPoweruser udržet redakční tým Dozvědět se více

Zabezpečení USA Homeland vyžaduje, aby správci sítě okamžitě opravili svůj Windows Server 2008 a vyšší (včetně Windows 10 Server) po Zerologon zranitelnost se začal šířit ve volné přírodě, což může server narušit za pouhé 3 sekundy.

Tato chyba zabezpečení pramení z chyby ve schématu kryptografického ověřování používaného protokolem Netlogon Remote Protocol, který lze mimo jiné použít k aktualizaci hesel počítačů. Tato chyba umožňuje útočníkům vydávat se za jakýkoli počítač, včetně samotného řadiče domény, a provádět vzdálená volání procedur jejich jménem.

Vytvořením ověřovacího tokenu pro konkrétní funkčnost Netlogon mohou hackeři volat funkci pro nastavení hesla počítače řadiče domény na známou hodnotu. Poté může útočník pomocí tohoto nového hesla převzít kontrolu nad řadičem domény a ukrást přihlašovací údaje správce domény.

Vydala CISA Nouzová směrnice 20-04, který dává pokyn agenturám federální civilní výkonné pobočky použít aktualizaci zabezpečení ze srpna 2020 (CVE-2020-1472) pro servery Microsoft Windows na všechny řadiče domény.

CISA nařídila, aby vládní servery byly opraveny do tohoto pondělí, 21. září, ale také důrazně vyzvala své partnery ve státní a místní vládě, soukromém sektoru a americkou veřejnost, aby tuto aktualizaci zabezpečení použili co nejdříve.

Pokud servery nemohou aktualizaci okamžitě použít, vyzývají společnosti k odebrání příslušných řadičů domény ze svých sítí.

přes Engadget